Outils pour utilisateurs

Catégories

Catégories:

Personnaliser et optimiser la commande top

La commande top est un outil indispensable pour surveiller les performances de ton système Linux en temps réel.

La commande top est un outil indispensable pour surveiller les performances de ton système Linux en temps réel.

Voici comment la configurer et l’utiliser de manière optimale, avec des astuces pour afficher les informations qui t’intéressent et interagir efficacement avec les processus.

Comment bloquer un compte utilisateur après plusieurs tentatives échouées

Voici, comment renforcer simplement la sécurité en bloquant les compte utilisateurs après un nombre consécutive d'authentifications échoué.

Voici, comment renforcer simplement la sécurité en bloquant les compte utilisateurs après un nombre consécutive d'authentifications échoué.

Cela peut être réalisé par l'utilisation du module pam_faillock ce qui permet de verrouiller temporairement le compte de l'utilisateur dans le cas de multiples tentatives authentifications et de garder un enregistrement de cette évènement.

pam_faillock est une partie de Linux PAM (Pluggable Authentication Modules), c'est un mécanisme dynamique pour implémenter des services d'authentification dans les applications et divers services système pour auditer l'activité du shell d'une connexion utilisateur.

5 conseils pour les nouveaux administrateurs Linux

Il est généralement assez facile pour les nouveaux administrateurs Linux de maîtriser les bases de l'installation, la configuration et la gestion des systèmes Linux aux niveau de base.

Il est généralement assez facile pour les nouveaux administrateurs Linux de maîtriser les bases de l'installation, la configuration et la gestion des systèmes Linux aux niveau de base.

Cependant, il faut des années pour obtenir la connaissance approfondie nécessaire dans de nombreux environnements de serveurs aujourd'hui.

Moi même, je ne connais pas tous, chaque jour j'approfondis.

Une chose que je recommande vraiment d'apprendre dès le début, c'est les bonnes pratiques.

Rappelez-vous, ce sont les bases.

Mais vous devez les saisir dans votre cerveau.

Prier et méditer sur elles, si cela aide.

Quoi que vous fassiez, apprenez ces règles.

Linux access control list (ACL)

Les droits sur un fichier/répertoire permettent de restreindre les accès à un fichier/répertoire, suivant un certain nombre de paramètres.

Les droits sur un fichier/répertoire permettent de restreindre les accès à un fichier/répertoire, suivant un certain nombre de paramètres.

Les trois principaux droits sur des fichiers/répertoires sont:

- la lecture ('r')

- l'écriture ('w')

- l’exécution ('x')

Ces différents droits sont associées à trois types d'utilisateurs :

- Le propriétaire du fichier ('u')

- les utilisateurs appartenant au groupe auquel appartient le fichier/répertoire ('g')

- les autres, qui correspond à tous le monde ('o')

C'est une des bases de la sécurité informatique.

De nombreuses combinaisons sont possibles.

On peut ainsi permettre aux autres utilisateurs la lecture et l'exécution d'un fichier/répertoire, mais pas sa modification, etc.

Ce système a une limite, il ne permet pas de réglages fins.

Il est par exemple impossible de donner les mêmes droits pour partager des fichiers entre plusieurs utilisateurs ou groupes d'utilisateurs, tout en les gardant confidentiels face aux autres.

Pour pallier ces lacunes a été conçu le système des ACL.

un système permettant de faire une gestion plus fine des droits d'accès aux fichiers que ne le permet la méthode employée par les systèmes UNIX/LINUX.

Protection d'un serveur samba 4

Les instructions suivantes vous aideront à fournir à votre serveur Samba une protection contre les vulnérabilités de sécurité.

Les instructions suivantes vous aideront à fournir à votre serveur Samba une protection contre les vulnérabilités de sécurité.

Même si vous faites les mises à jours, vous pourriez aimer les suggestions suivantes pour vous fournir des niveaux de protection supplémentaires.

Protéger un serveur apache d'un déni de service (DOS)

Le Déni de service (DoS) est une attaque ayant pour but de rendre indisponible un service de la machine ou un réseau pour ses utilisateurs destinés, comme d'interrompre ou de suspendre les services d'un hôte connecté à Internet temporairement ou indéfiniment.

Le Déni de service (DoS) est une attaque ayant pour but de rendre indisponible un service de la machine ou un réseau pour ses utilisateurs destinés, comme d'interrompre ou de suspendre les services d'un hôte connecté à Internet temporairement ou indéfiniment.

Un déni de service distribué (DDoS) est le faite d'impliquer une multitude de source souvent des PC “zombies” dans l'attaque, donc des milliers de adresses IP unique.

On appelle « attaque par déni de service » toutes les actions ayant pour résultat la mise hors ligne d'un serveur.

Dans les faits, les attaques par déni de service sont opérées en saturant la bande passante d'un serveur défini.

wikipedia.org

Les attaques par déni de service distribuées sont plus difficiles à contrer.

Le principe même de l'attaque par déni de service distribuée est de diminuer les possibilités de stopper l'attaque.

Les attaques par déni de service non distribuées peuvent être contrées en identifiant l'adresse IP de la machine émettant les attaques et en la bannissant au niveau du pare-feu (iptables).

Comment, protéger notre serveur apache pour qu'il remonte ce genre d'attaque ?

Comment récupérer un fichier supprime sous linux

Cela vous est-il déjà arrivé?

Cela vous est-il déjà arrivé?

Vous avez réalisé que vous avez supprimé par erreur un fichier :

- à l'aide de la touche

Suppr - en utilisant

rmdans la ligne de commande

Dans le premier cas, vous pouvez toujours aller dans la Corbeille, rechercher le fichier et le restaurer à son emplacement d'origine.

Mais qu'en est-il du second cas?

Comme, je suis sûr que vous le savez sans doute, la ligne de commande Linux n'envoie pas les fichiers supprimés n'importe où, il les supprime.

Dans cet article, nous partagerons un conseil qui peut être utile pour éviter que cela ne vous arrive, et un outil que vous pouvez envisager d'utiliser si à un moment donné vous êtes assez négligent de le faire de toute façon.

Comment détecter un conflit d'adresse IP sous Linux

L'adresse IP (IPv4) est une des ressources rare qui est partagée par les différents utilisateurs et les périphériques.

L'adresse IP (IPv4) est une des ressources rare qui est partagée par les différents utilisateurs et les périphériques.

Avoir un conflit d'adresse IP signifie qu'il y a plus d'un périphérique réseau ou ordinateur qui revendique la même adresse IP.

Un conflit d'adresse IP peut se produire lorsqu'un serveur DHCP a attribué une adresse IP à un ordinateur et la même adresse IP est affecté à un autre périphérique réseau par quelqu'un.

Un conflit d'adresse IP peut également se produire quand il y a plus d'un serveur DHCP (généralement intégré dans un routeur) branché sur le réseau local, ce qui donne de manière automatique des adresses IP du même sous-réseau.

Vous pouvez utiliser un outil appelé arp-scan pour détecter les conflits d'adresses IP dans Linux.

Exécuter des commandes sur plusieurs serveurs en shell, utilisation simple de pssh

Parallel-ssh est un utilitaire vous permettant d'exécuter des commandes sur plusieurs serveurs Linux distants en utilisant un terminal, cet outil est une partie de Pssh (ou parallel-ssh), qui fournit des versions parallèles de OpenSSH et d'autres outils similaires, tels que:

Parallel-ssh est un utilitaire vous permettant d'exécuter des commandes sur plusieurs serveurs Linux distants en utilisant un terminal, cet outil est une partie de Pssh (ou parallel-ssh), qui fournit des versions parallèles de OpenSSH et d'autres outils similaires, tels que:

- parallel-scp : est utilitaire pour copier des fichiers en parallèle à un certain nombre d'ordinateurs.

- parallel-rsync : est un utilitaire de synchronisation de répertoire sur plusieurs hôtes en parallèle.

- parellel-nuke : il aide à tuer les processus sur plusieurs hôtes distants en parallèle.

- parellel-slurp : il aide à copier des fichiers à partir de plusieurs hôtes distants à un hôte central en parallèle.

Petit lien avec l'article c'est un autres outils) Comment configurer des clés SSH sur un système Linux

Comment générer des mots de passe chiffrer/déchiffrer aléatoires dans Linux

Dans un environnement multi-utilisateurs Linux, il est une pratique standard pour créer des logins avec un certain mot de passe par défaut.

Dans un environnement multi-utilisateurs Linux, il est une pratique standard pour créer des logins avec un certain mot de passe par défaut.

Oui, mais on manque souvent d'imagination pour les créer, du moins j'en manque souvent.

Dans cet article, nous allons partager quelques trucs et astuces Linux intéressants pour générer des mots de passe aléatoires et aussi comment chiffrer et déchiffrer les mots de passe.

Quelques commandes pratiques d'audit système

Je me suis retrouvé dans des situations ou une machine n'avait pas le comportement habituel ou ces performances n'étaient pas au niveau du service qu'on demande à la machine.

Je me suis retrouvé dans des situations ou une machine n'avait pas le comportement habituel ou ces performances n'étaient pas au niveau du service qu'on demande à la machine.

Je vous propose quelques outils Linux qui pourraient vous aider a diagnostiqué des problèmes ou à faire un audit sur un serveur Linux.

Ces commandes m'ont sauvé la vie plusieurs fois et j'espère qu'elles feront pareille pour vous.

Comment forcer le changement de mot de passe à la prochaine connexion sur Linux

Dans un environnement multi-utilisateurs Linux, il est une pratique standard pour créer des logins avec un certain mot de passe par défaut.

Dans un environnement multi-utilisateurs Linux, il est une pratique standard pour créer des logins avec un certain mot de passe par défaut.

Puis, après une connexion réussie, un nouvel utilisateur peut changer le mot de passe par défaut.

Pour des raisons de sécurité, il est souvent recommandé de “forcer” les utilisateurs à modifier le mot de passe par défaut après la première connexion pour vous assurer que le mot de passe initial n'est plus utilisé.

Voici comment forcer un utilisateur à changer son mot de passe sur la prochaine connexion.

Sauvegarde de données sous Linux

La gestion de la sauvegarde à bien évoluer sur les systèmes Linux.

La gestion de la sauvegarde à bien évoluer sur les systèmes Linux.

Des outils qui géraient dans le meilleur des cas un lecteur de bande local, jusqu'aux outils modernes sophistiqués et aux logiciels de sauvegarde commerciaux, l'éventail est large.

L'essentiel est de connaître les moyens disponibles et d'adapter sa stratégie de sauvegarde à ses besoins en fonction du temps et de l'argent qu'on est prêt à investir dans la sauvegarde.

Je vais donc présenter quelques moyens pour effectuer des sauvegardes.

SSH sur plusieurs machines simultanément

Je me retrouve souvent à exécuter la même commande sur plusieurs serveurs en même temps.

Je me retrouve souvent à exécuter la même commande sur plusieurs serveurs en même temps.

Par exemple, je vais parfois avoir besoin de vérifier l'utilisation de la mémoire d'une flotte de serveurs.

D'autres fois, je veux grep rapidement les journaux de plusieurs machines, à des fins de dépannage.

Une fois que vous êtes au-delà de la gestion d'un ou deux serveurs, vous vous surprendrez à perdre 3 heures, si vous ne disposez pas d'un moyen d'exécuter des commandes sur plusieurs machines Linux simultanément.

Je vais vous expliquer comment exécuter rapidement des commandes sur un grand nombre de machines Linux à la fois.

Fait sur Debian Jessie

Duplication et synchronisation de données

Comme je l'ai déjà abordé, je suis d'un naturel assez pessimiste, même dans les sauvegardes, donc je prévois toujours un plan B.

Comme je l'ai déjà abordé, je suis d'un naturel assez pessimiste, même dans les sauvegardes, donc je prévois toujours un plan B.

Je pense que j'ai déjà fait le tour de la question dans de précédents articles (Faire des sauvegardes : Snapshot, Sauvegarde de données sous Linux).

Je n'ai pas abordé la duplication ou la synchronisation de données, mais a quoi ça sert, en effet votre système de sauvegarde est au point, pourquoi donc se prendre la tête là-dedans.

Je répondrai, les problèmes de sauvegarde sont en effet peu fréquents, mais quand il arrive …, de plus je distingue 2 avantages à la synchronisation ou la duplication :

- L'avantage le plus important est la réduction d'espace occupé par les sauvegardes.

- Un avantage indirect, conséquence du précédent est la diminution de la bande passante nécessaire à la sauvegarde dans le cas de la dé-duplication à la source.

Je vois un autre avantage, oui je sais que j'avais dit 2, mais le dernier est la sérénité

Installation du système de virtualisation lxc (linux containers)

Voyons comment fonctionne LXC, qui est un système de virtualisation utilisant l'isolation…

Voyons comment fonctionne LXC, qui est un système de virtualisation utilisant l'isolation…

Protection des données stockées CLI Linux

J'ai déjà parlé d'outils qui permette de protéger vos données ici, Je voudrai faire un petit complément d'information.

J'ai déjà parlé d'outils qui permette de protéger vos données ici, Je voudrai faire un petit complément d'information.

Pourquoi, protéger vos données me rediriez-vous?

On peut mettre des droits particulier, sur nos fichiers et répertoires.

Les permissions standard sur le système de fichiers permettent de se protéger des accès inopportuns.

Un problème demeure toutefois, quiconque a un accès direct au disque dur depuis un système d'exploitation tiers, en remontant le disque dans une nouvelle machine par exemple ou plus simplement en démarrant sur un live-cd, peut accéder aux données en court-circuitant toutes les permissions en place sur les fichiers.

je vais cette fois vous proposez de le faire à différent niveaux fichiers, disque ou partition et filesystem.

Comment faire pour éviter un soudain surplus d’accès disque de la part d'un script Shell ou un programme

Un surplus soudain des E/S disque violente peut faire baisser les performances de votre serveur de mail ou de votre serveur Web.

Un surplus soudain des E/S disque violente peut faire baisser les performances de votre serveur de mail ou de votre serveur Web.

Pour éviter ce genre de problème d'explosion soudaine, exécutez votre script avec une classe de d'ordonnancement et de priorité.

Linux est livré avec divers utilitaires pour gérer ce genre d'incident.

Quelques exemples pratiques de l'utilisation de la commandes NMAP

Nmap est un scanner de ports libre.

Nmap est un scanner de ports libre.

Il est conçu pour détecter les ports ouverts, identifier les services hébergés et obtenir des informations sur le système d'exploitation d'un ordinateur distant.

Ce logiciel est devenu une référence pour les administrateurs réseaux, car l'audit des résultats de Nmap fournit des indications sur la sécurité d'un réseau.

Il est disponible sous Windows, Mac OS X, Linux, BSD et Solaris.

Le code source de Nmap est disponible sous la licence GNU GPL.

Dans cet article, nous allons couvrir quelques exemples pratiques de la commande NMAP sous Linux.

Les principales utilisations de nmap sont:

- Déterminer les ports et les services ouverts en cours d'exécution dans un hôte

- Déterminer le système d'exploitation exécuté sur un hôte

- Usurpé l'adresse IP source (consistera à utiliser l'option -S)

Comment définir la politique de mot de passe sur Linux

La gestion des logins est l'un des emplois les plus critiques des administrateurs système.

La gestion des logins est l'un des emplois les plus critiques des administrateurs système.

En particulier, la sécurité des mots de passe doit être considérée comme la principale préoccupation pour tout système Linux sécurisé.

Je vais décrire comment configurer la politique de mot de passe sur Linux.

Comment configurer des clés SSH sur un système Linux

Si vous voulez exporter des fichiers en SCP, vous avez la fainéantise de saisir le mot de passe d'une machine Linux ou que vous souhaité sécurisé plus l'authentification SSH voici comment générer un certificat RSA pour vous simplifiez la vie.

Si vous voulez exporter des fichiers en SCP, vous avez la fainéantise de saisir le mot de passe d'une machine Linux ou que vous souhaité sécurisé plus l'authentification SSH voici comment générer un certificat RSA pour vous simplifiez la vie.

Changer l'éditeur de texte par défaut sur Debian ou équivalent

L'éditeur par défaut de Debian est configuré à l'installation.

L'éditeur par défaut de Debian est configuré à l'installation.

Si vous êtes comme moi un grand habitué de Vim et que vous vous retrouvez sous nano, ceci peut-être gênant pour éditer, par exemple, le fichier crontab ou faire un visudo.

Heureusement pour nous Debian (ou équivalent, Ubuntu) propose l'outil update-alternatives pour gérer cela.

Service DHCP en failover

Je suis d'un naturel assez stressé, c'est pour cette raison que je n’hésite pas doubler les services que je met en place, ce qui me laisse du temps pour réparer et surtout je maintient le service en place, ce qui est important dans une logique de haute disponibilité.

Je suis d'un naturel assez stressé, c'est pour cette raison que je n’hésite pas doubler les services que je met en place, ce qui me laisse du temps pour réparer et surtout je maintient le service en place, ce qui est important dans une logique de haute disponibilité.

On double bien un serveur DNS sur le réseau, mais vous aller me dire, doubler un service DHCP est dangereux sur un réseaux, le risque est d'avoir des doublons d'IP.

Je vous dirai oui, mais c'est parce que vous ne vous êtes jamais servi de certaines options.

Car en effet on peut faire du failover, mais aussi faire en sorte que les serveurs répartisse la plage IP entre les 2 serveurs.

Surveiller un raid logiciel dans zabbix

Après, les quelques tutos de mis en place de la solution zabbix, vous surveillez vos équipements et serveurs, mais sur vos serveurs (sur certains) vous n'avez pas investi dans une carte raid, mais n'ayant pas envie de jouer avec le feu, vous vous dites, je vais faire un raid logiciels pour palier au problème de disque.

Après, les quelques tutos de mis en place de la solution zabbix, vous surveillez vos équipements et serveurs, mais sur vos serveurs (sur certains) vous n'avez pas investi dans une carte raid, mais n'ayant pas envie de jouer avec le feu, vous vous dites, je vais faire un raid logiciels pour palier au problème de disque.

Donc, la second réflexion que vous pouvez faire, mais comment surveiller le raid logiciel ?

je vous proposes une solution.

Je vais vous présenter le template que j'utilise pour cela.

Faire des sauvegardes : Snapshot

Un des intérêts de LVM, est de pouvoir créer des snapshots de volume sans perturber le fonctionnement de la machine, sans interruption de services.

Un des intérêts de LVM, est de pouvoir créer des snapshots de volume sans perturber le fonctionnement de la machine, sans interruption de services.

Parce que celui-ci est intelligent, donc il ne va pas copier l'intégralité du LV (volume logique) original.

Au contraire, il ne va stocker que les différences.

C'est pourquoi il est instantané et commence avec une occupation taille nulle.

A l’aide de simples scripts, l’automatisation des backups en est grandement facilité.

Je vais donc vous montrer comment faire des snapshots.

Comment défragmenter Linux ?

Il y a une idée reçue très répandue parmi les utilisateurs Linux que le système n'a pas besoin d'être défragmenté.

Il y a une idée reçue très répandue parmi les utilisateurs Linux que le système n'a pas besoin d'être défragmenté.

Cette situation découle de la réussite des systèmes de fichiers utilisés par la plupart des distributions, EXT2,3 et 4, JFS, XFS, ZFS, ReiserFS et BTRFS.

Tous ce vante de gérer de façons intelligentes et techniques l'allocation des fichiers dans les disques en minimisant le problème de fragmentation et disent qu'il n'y a pratiquement aucune raison de défragmenter même après de nombreuses années d'installation et désinstallation d'applications dans le même système.

La fragmentation peut être un problème pour les utilisateurs qui utilisent tous l'espace disques et qui ne peuvent pas offrir de nombreuses options d'allocation des fichiers.

Adresses ip multiples pour une interface sous centos ou équivalent

Les alias d'interface permettent à une interface d'avoir de multiples adresses IP.

Les alias d'interface permettent à une interface d'avoir de multiples adresses IP.

C'est utile quand on a besoin d'avoir plusieurs IP publique sur une seule interface.

Notez, un serveur Apache peut gérer plusieurs hosts virtuels avec une adresse IP unique.

Apache répond au nom de domaine fourni par le client dans l'en-tête HTTP.

Dans d'autres situations, on a besoin d'une IP externe pour chaque serveur qui utilise un port.

Je vais vous montrer comment mettre en place des alias d'interface sur Centos ou équivalent.

Adresses ip multiples pour une interface sous Debian ou équivalent

Les alias d'interface permettent à une interface d'avoir de multiples adresses IP.

Les alias d'interface permettent à une interface d'avoir de multiples adresses IP.

C'est utile quand on a besoin d'avoir plusieurs IP publique sur une seule interface.

Notez, un serveur Apache peut gérer plusieurs hosts virtuels avec une adresse IP unique.

Apache répond au nom de domaine fourni par le client dans l'en-tête HTTP.

Dans d'autres situations, on a besoin d'une IP externe pour chaque serveur qui utilise un port.

Je vais vous montrer comment mettre en place plusieurs IP sur une interface sur Debian ou équivalent.

Protéger ses données avec 5 outils de chiffrement sur Linux

Si vous pensez que vos données sont très précieuses, vous devriez certainement considérer leurs sécurités comme une priorité.

Si vous pensez que vos données sont très précieuses, vous devriez certainement considérer leurs sécurités comme une priorité.

Dans de plus en plus d'entreprises travaillant avec de multiples plates-formes, vous devez être prêt à travailler avec le chiffrement sur à peu près tous les systèmes d'exploitation disponibles, y compris Linux.

Mais quels sont les outils que vous devriez peut-être regarder?

Sur Ubuntu, vous trouverez la majorité des outils disponibles (dans les résultats de la recherche “chiffrement ou cryptage”) dans La logithèque Ubuntu (Ubuntu Software Center).

Je vais vous montrer 5 outils de chiffrement pour Linux.

Dongle tv linux

Il y a plein de façons d'obtenir Linux sur un téléviseur, NODE, montre comment construire votre propre petit dongle que vous pouvez emporter partout avec vous.

Il y a plein de façons d'obtenir Linux sur un téléviseur, NODE, montre comment construire votre propre petit dongle que vous pouvez emporter partout avec vous.

Le dongle est alimenté par ODROID-W, un hub USB et Raspbian.

Vous aurez besoin de quelques compétences en soudure pour obtenir tout, mais une fois que vous aurez terminé, vous pouvez le connecter dans votre téléviseur avec un port HDMI, pas de câbles supplémentaires nécessaires.

Microsoft ajoute le support de ssh dans PowerShell

Une prochaine version de Windows PowerShell permettra aux administrateurs de gérer les ordinateurs Windows et Linux via le protocole Secure Shell (mieux connu sous le nom SSH), grâce aux nouvelles fonctionnalités de Microsoft annoncés mardi.

Une prochaine version de Windows PowerShell permettra aux administrateurs de gérer les ordinateurs Windows et Linux via le protocole Secure Shell (mieux connu sous le nom SSH), grâce aux nouvelles fonctionnalités de Microsoft annoncés mardi.

Entre le support pour Linux et les contributions aux logiciels open-source, ces développements soulignent certains des récents changements majeurs dans la stratégie et la culture de Microsoft.

Lors d'un événement centré sur Azure sa plate-forme cloud, le PDG de Microsoft Satya Nadella avait déclaré l'amour de Linux, qui est une différence marquée de Steve Ballmer, qui l'avait appelé un “cancer”.

Par contre, pas de date de sortie claire, car il serait en phase de planification. source:itworld.com

vlan: sur centos ou autres machines de type RedHat

Je vais vous montrer comment mettre en place des VLANs sur un serveur centos.

Je vais vous montrer comment mettre en place des VLANs sur un serveur centos.

Qu'est ce qu'un VLAN ?

C'est un réseau local virtuel, communément appelé VLAN (pour Virtual Local Area Network), est un réseau informatique logique indépendant.

De nombreux VLAN peuvent coexister sur un même commutateur réseau.

Les VLAN présentent les intérêts suivants:

- Améliorer la gestion du réseau.

- Optimiser la bande passante.

- Séparer les flux.

- Segmentation : réduire la taille d'un domaine de broadcast

- Sécurité : permet de créer un ensemble logique isolé pour améliorer la sécurité.

Le seul moyen pour communiquer entre des machines appartenant à des VLAN différents est alors de passer par un ou plusieurs routeurs ou simplement de mettre en place les même VLAN sur le serveur.

Vlan : sur Debian ou Ubuntu

Je vais vous montrer comment mettre en place des VLANs sur un serveur Debian/Ubuntu.

Je vais vous montrer comment mettre en place des VLANs sur un serveur Debian/Ubuntu.

Qu'est ce qu'un VLAN ?

C'est un réseau local virtuel, communément appelé VLAN (pour Virtual Local Area Network), est un réseau informatique logique indépendant.

De nombreux VLAN peuvent coexister sur un même commutateur réseau.

Les VLAN présentent les intérêts suivants:

- Améliorer la gestion du réseau.

- Optimiser la bande passante.

- Séparer les flux.

- Segmentation : réduire la taille d'un domaine de broadcast

- Sécurité : permet de créer un ensemble logique isolé pour améliorer la sécurité.

Le seul moyen pour communiquer entre des machines appartenant à des VLAN différents est alors de passer par un ou plusieurs routeurs ou simplement de mettre en place les même VLAN sur le serveur.

Comment synchroniser android avec un PC sous Linux

Il est bien connu que la plate-forme Android repose lourdement sur Linux.

Il est bien connu que la plate-forme Android repose lourdement sur Linux.

Dans cet esprit, il est parfaitement logique que Android et Linux devraient être en mesure de communiquer de façon transparente sur le PC.

La plupart du temps, il le fait.

Vous pouvez facilement faire glisser et déposer des fichiers entre votre bureau et le périphérique Android.

Debian release 8.1 pour bientôt

Debian 8.1 est prévu pour le samedi 6 juin ...

Debian 8.1 est prévu pour le samedi 6 juin ...

Point D'acces Wifi

Nous allons transformer un raspberry pi sous raspbian en point d’accès wifi.

Nous allons transformer un raspberry pi sous raspbian en point d’accès wifi.

J’utilise pour cela un rapsberry pi b+ connectée à internet par une connexion filaire.

5 conseils pour améliorer la sécurité de votre PC Linux

je suis tombé sur une news qui pourrait intéresser les utilisateurs Linuxiens pour sécuriser leur PC.

je suis tombé sur une news qui pourrait intéresser les utilisateurs Linuxiens pour sécuriser leur PC.

Il y a beaucoup de serveurs Linux sur le net.

En conséquence, les cyberescrocs ont appris à pirater les serveurs Linux à l'échelle industrielle pour voler à la fois l'espace de stockage et la bande passante.

Avec ces serveurs piraté, ils poussent des logiciels malveillants, le spam, les escroqueries et les campagnes de phishing sur les utilisateurs à travers le monde.

Bien sûr, la grande majorité des victimes qui se font attaquer ou infectés via les serveurs corrompus sont sur un PC avec Windows.

Si vous exécutez un PC Linux, la vie peut être beaucoup plus calme, environ 2% des ordinateurs de bureau dans le monde entier.

Être dans une petite minorité signifie que vous n'avez pas encore attiré beaucoup l'attention des cybercriminels, qui font déjà d'énormes quantités d'argent de l'écosystème Windows.

Mais est-ce suffisant pour se considérer en sécurité ?

Nacked security propose 5 conseils pour sécuriser votre PC.

rôle member server, security ADS

Je vais vous montrer une des configurations de samba le rôle

Je vais vous montrer une des configurations de samba le rôle member server, quand on veut faire un serveur de partage de fichier avec l'authentification dans un domaine windows existant, en gardant la possibilité de créer des logins locaux.

Pour l'installation, regardé Installation d'un serveur SAMBA 4, car l'article est basé sur cet article.

Installation : samba 4

Samba, permet à des ordinateurs Unix/Linux de mettre à disposition des imprimantes et des fichiers dans des réseaux Windows, en mettant en œuvre le protocole SMB/CIFS de Microsoft Windows et inversement.

Samba, permet à des ordinateurs Unix/Linux de mettre à disposition des imprimantes et des fichiers dans des réseaux Windows, en mettant en œuvre le protocole SMB/CIFS de Microsoft Windows et inversement.

Depuis décembre 2012 Samba 4 supporte le côté serveur dans un environnement Active Directory utilisé par Windows 2000.

Il est ainsi possible de joindre complètement des clients Windows à un domaine et effectuer des opérations d'ouverture de session.

Pour cela, il inclut un serveur LDAP et un centre de distribution de clés Kerberos (KDC).

Et tout ça sous licence GNU GPL 3

Donc, je vais montrer comment installer SAMBA 4 depuis les Dépot Git de SAMBA.

Réplication mysql

La réplication MySQL permet :

La réplication MySQL permet :

- d'assurer une redondance sur une ou plusieurs bases de données avec des solutions de Haute disponibilité (ipvsadm, corosync, etc) et donc de ne jamais perdre des données.

- de mettre en place de la répartition de charge sur les requêtes, par exemple vous avez des statistiques générés sur un portail tous les X secondes, une réplication master/slave peut servir a déchargé la base principale qui récoltera les données.

La base esclave nous servira à faire les statistiques, mais on peut aussi assurer ceci avec des solutions de haute disponibilité.

Donc, je vais vous montrer les 2 types de réplication possible sur MySQL master/slave et master/master

VOIP: Convertir un mp3 au format ulaw

Vous Voulez convertir des MP3 au format ulaw pour :

- mettre une musique d'attente

- mettre un menu vocal

- un répondeur, etc

Bien sûr, en respectant les droits d'auteurs et producteur.

Asterisk: mise en place du service tftp

Le service TFTP, permet au serveur de contenir les fichiers de configuration de tous les téléphones ou de la gamme de téléphone, pour facilité encore une fois le déploiement.

Le service TFTP, permet au serveur de contenir les fichiers de configuration de tous les téléphones ou de la gamme de téléphone, pour facilité encore une fois le déploiement.

Asterisk: mise en place du service ntp

Il peut être pratique d'installer un serveur NTP sur un réseau VOIP, pour par exemple aider les téléphones à récupérer la bonne heure, cela nous simplifie le déploiement

Il peut être pratique d'installer un serveur NTP sur un réseau VOIP, pour par exemple aider les téléphones à récupérer la bonne heure, cela nous simplifie le déploiement

Asterisk: mise en place du service dhcp

Il peut être pratique d'installer un serveur DHCP sur un réseau VOIP, pour par exemple aider les téléphones à prendre leurs fichier de configuration, cela nous simplifie le déploiement

Il peut être pratique d'installer un serveur DHCP sur un réseau VOIP, pour par exemple aider les téléphones à prendre leurs fichier de configuration, cela nous simplifie le déploiement

Asterisk : Installation

est un PBX (Private Branch Exchange) est un système de gestion téléphonique sous double licence GNU GPLv2 et propriétaire.

est un PBX (Private Branch Exchange) est un système de gestion téléphonique sous double licence GNU GPLv2 et propriétaire.

Il permet, entre autres, la messagerie vocale, les files d'attentes, les agents d'appels, les musiques d'attentes et les mises en garde d'appels, la distribution des appels.

Il est possible également d'ajouter l'utilisation des conférences par le biais de l'installation de modules supplémentaires.

Je vais vous montrer comment j'installe Asterisk à partir des dépôts sur Centos et parce que je ne suis pas expert en VOIP, mais je me débrouille avec l'interface FreePBX, je vous monterai aussi l'installation de FreePBX.

OpenVPN : Installation

Aujourd'hui, les derniers exemples de nos dirigeants nous donnent encore une très bonne raison d'utiliser OpenVPN, mais principalement il va permettre d'anonymiser les connexions d'un utilisateur (chambre d'hôtel, télé-travail, de passer un serveur proxy un peu chiant

Aujourd'hui, les derniers exemples de nos dirigeants nous donnent encore une très bonne raison d'utiliser OpenVPN, mais principalement il va permettre d'anonymiser les connexions d'un utilisateur (chambre d'hôtel, télé-travail, de passer un serveur proxy un peu chiant

Comme vous pouvez le voir dans mes exemples, il y a pleins de raison d'utiliser ce genre d'outils, mais pour moi la vraie raison sa licence GNU GPL ce qui est à mon sens la liberté

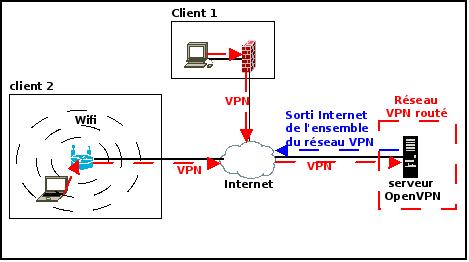

OpenVPN : configuration tun avec authentification PAM

Il y a tellement de configuration différente d'OpenVPN, selon les besoins, je vous présente une configuration le mode TAP(routé).

Il y a tellement de configuration différente d'OpenVPN, selon les besoins, je vous présente une configuration le mode TAP(routé).

Qui peut être intéressante, en plus il y a une partie authentification qui se fait directement sur le serveur avec le module PAM, que j'ai ajouté.

Voici, le schéma de principe suivant

Avec c'est article vous obtiendrez un réseau sécurisé, votre sorti Internet sera celle de votre serveur OpenVPN et les différents clients pourront se voir.

Pour l'installation, la génération et gestion des certificats, je vous invite ici.

Augmenter l'espace d'un Volume logique

Un des intérêts de LVM, est de pouvoir augmenter la taille d'un volume sans perturber le fonctionnement de la machine et sans interruption de services.

Si votre groupe de volume n'est pas suffisant, mais que vous venez de rajouter un disque ou de l'espace disque sur une VM pour agrandir votre volume, comment ajouter cette espace à votre partition lvm?

Un des intérêts de LVM, est de pouvoir augmenter la taille d'un volume sans perturber le fonctionnement de la machine et sans interruption de services.

Si votre groupe de volume n'est pas suffisant, mais que vous venez de rajouter un disque ou de l'espace disque sur une VM pour agrandir votre volume, comment ajouter cette espace à votre partition lvm?

Agrégation de liens: debian et ubuntu

L'agrégation de liens est une notion de réseau informatique, le but étant de regrouper plusieurs ports réseau comme s'il s'agissait d'un seule.

L'agrégation de liens est une notion de réseau informatique, le but étant de regrouper plusieurs ports réseau comme s'il s'agissait d'un seule.

Les avantages étant :

- D'accroitre le débit au-delà des limites d'un seul lien

- Éventuellement de faire en sorte que les autres ports prennent le relai si un lien tombe en panne (redondance).

J'ai pu le dire au-dessus, c'est une notion réseau, mais sur un serveur, cela peut être utile surtout pour assurer une redondance quand il y a un enjeu de haute disponibilité.

Dans Linux, il existe 6 modes d'agrégations de liens.

Agrégation de liens: centos (Red-hat)

L'agrégation de liens est une notion de réseau informatique, le but étant de regrouper plusieurs ports réseau comme s'il s'agissait d'un seule.

L'agrégation de liens est une notion de réseau informatique, le but étant de regrouper plusieurs ports réseau comme s'il s'agissait d'un seule.

Les avantages étant :

- D'accroitre le débit au-delà des limites d'un seul lien

- Éventuellement de faire en sorte que les autres ports prennent le relai si un lien tombe en panne (redondance).

J'ai pu le dire au-dessus, c'est une notion réseau, mais sur un serveur, cela peut être utile surtout pour assurer une redondance quand il y a un enjeu de haute disponibilité.

Dans Linux, il existe 6 modes d'agrégations de liens.